Современные технологии не только облегчают нашу жизнь, но и приносят с собой некоторые риски. Интернет — это место для общения, развлечения и получения новостей, а вместе с этим удобный плацдарм для мошенничества. К сожалению, обман граждан через Сеть уже давно никого не удивляет. Злоумышленники придумывают все новые схемы для получения доступа к личным данным жертв и их финансовым ресурсам, и иногда обычные пользователи просто не успевают «угнаться» за криминальными «нововведениями». Эта статья поможет узнать о самых распространенных аферах киберпреступников и, надеемся, не попасться на удочку злодеев.

Развод в социальных сетях и мессенджерах

Одной из самых популярных мошеннических схем в социальных сетях является взлом аккаунта с последующим выманиванием денег. Мошенники угрожают пользователю публикацией его личных данных или компрометирующей информации, если тот не заплатит им определенную сумму. Также злоумышленники могут просто похитить аккаунт под свои цели, ведь «старый» активный аккаунт служба поддержки соцсети удалит с меньшей вероятностью, чем новый пустой. Удивительно, но чаще всего пользователи сами дают мошенникам свои данные для входа, например, введя свой логин и пароль на фишинговом ресурсе. Ссылку на фейк можно получить от уже «взломанного» друга с просьбой проголосовать за него в каком-нибудь конкурсе, однако перед этим вам предложат еще раз «залогиниться» в свой аккаунт.

Рисунок 1

По аналогии юзеру может прислать сообщение и «служба поддержки» соцсети с просьбой обновить данные в связи с «технической ошибкой». Вариантов множество, но суть одна. Получив доступ к аккаунту мошенники могут связываться с родственниками и друзьями жертвы и просить деньги в долг, к примеру, на срочную операцию. Неподготовленный человек на эмоциях даже не заметит, что переводит деньги не тому человеку.

Мошенники могут использовать одну социальную сеть для взлома другой. Например, недавняя схема с взломом Telegram аккаунта через ВКонтакте. Подробнее о ней вы можете прочитать в нашей группе в Telegram (https://t.me/in4security/103).

Не так давно в Instagram (сеть запрещена в РФ) появилась новая мошенническая схема. В комментариях к личному посту пользователя злоумышленник размещает гневный или оскорбительный комментарий. Далее пользователю становится любопытно, что за незнакомец прокомментировал пост, поэтому он переходит на его закрытый аккаунт. В описании этого аккаунта ссылка, которая перенаправляет на фишинговый ресурс, где требуется ввести данные для входа в аккаунт в социальной сети (чаще всего это ВКонтакте).

В последние полгода идет волна краж Telegram-аккаунтов. Новые фишинговые ресурсы появляются регулярно, обычно это фейковые голосования, петиции на острые социальные и политические темы, розыгрыши подарков. Подобные сайты через несколько промежуточных ресурсов ведут на фишинговые страницы, на котором пользователи вводят данные.

Как же защититься от «угона» аккаунтов социальных сетей? Ставить везде двухфакторную аутентификацию (в Telegram это облачный пароль), следить за параллельными сеансами (это список устройств, на которых выполнен вход в ваш аккаунт) и вовремя их удалять (удаляя сеанс, вы выходите из аккаунта на конкретном устройстве).

Мошенники могут использовать одну социальную сеть для взлома другой. Например, недавняя схема с взломом Telegram аккаунта через ВКонтакте. Подробнее о ней вы можете прочитать в нашей группе в Telegram (https://t.me/in4security/103).

Не так давно в Instagram (сеть запрещена в РФ) появилась новая мошенническая схема. В комментариях к личному посту пользователя злоумышленник размещает гневный или оскорбительный комментарий. Далее пользователю становится любопытно, что за незнакомец прокомментировал пост, поэтому он переходит на его закрытый аккаунт. В описании этого аккаунта ссылка, которая перенаправляет на фишинговый ресурс, где требуется ввести данные для входа в аккаунт в социальной сети (чаще всего это ВКонтакте).

В последние полгода идет волна краж Telegram-аккаунтов. Новые фишинговые ресурсы появляются регулярно, обычно это фейковые голосования, петиции на острые социальные и политические темы, розыгрыши подарков. Подобные сайты через несколько промежуточных ресурсов ведут на фишинговые страницы, на котором пользователи вводят данные.

Как же защититься от «угона» аккаунтов социальных сетей? Ставить везде двухфакторную аутентификацию (в Telegram это облачный пароль), следить за параллельными сеансами (это список устройств, на которых выполнен вход в ваш аккаунт) и вовремя их удалять (удаляя сеанс, вы выходите из аккаунта на конкретном устройстве).

Обман на сайтах знакомств

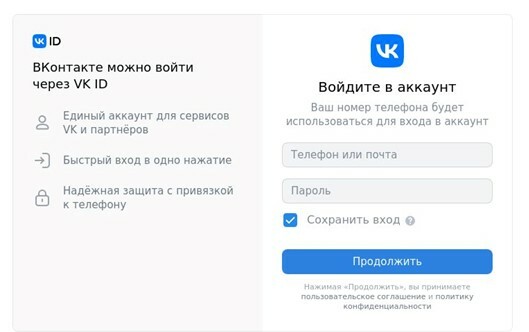

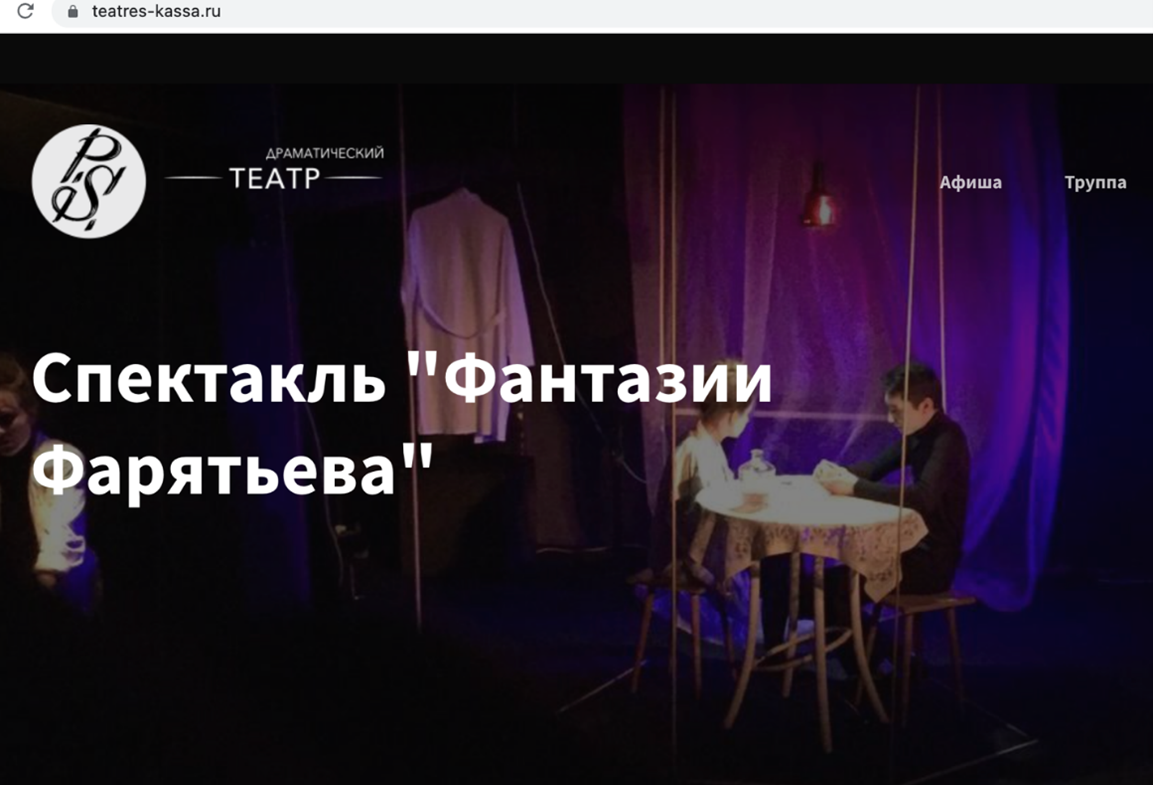

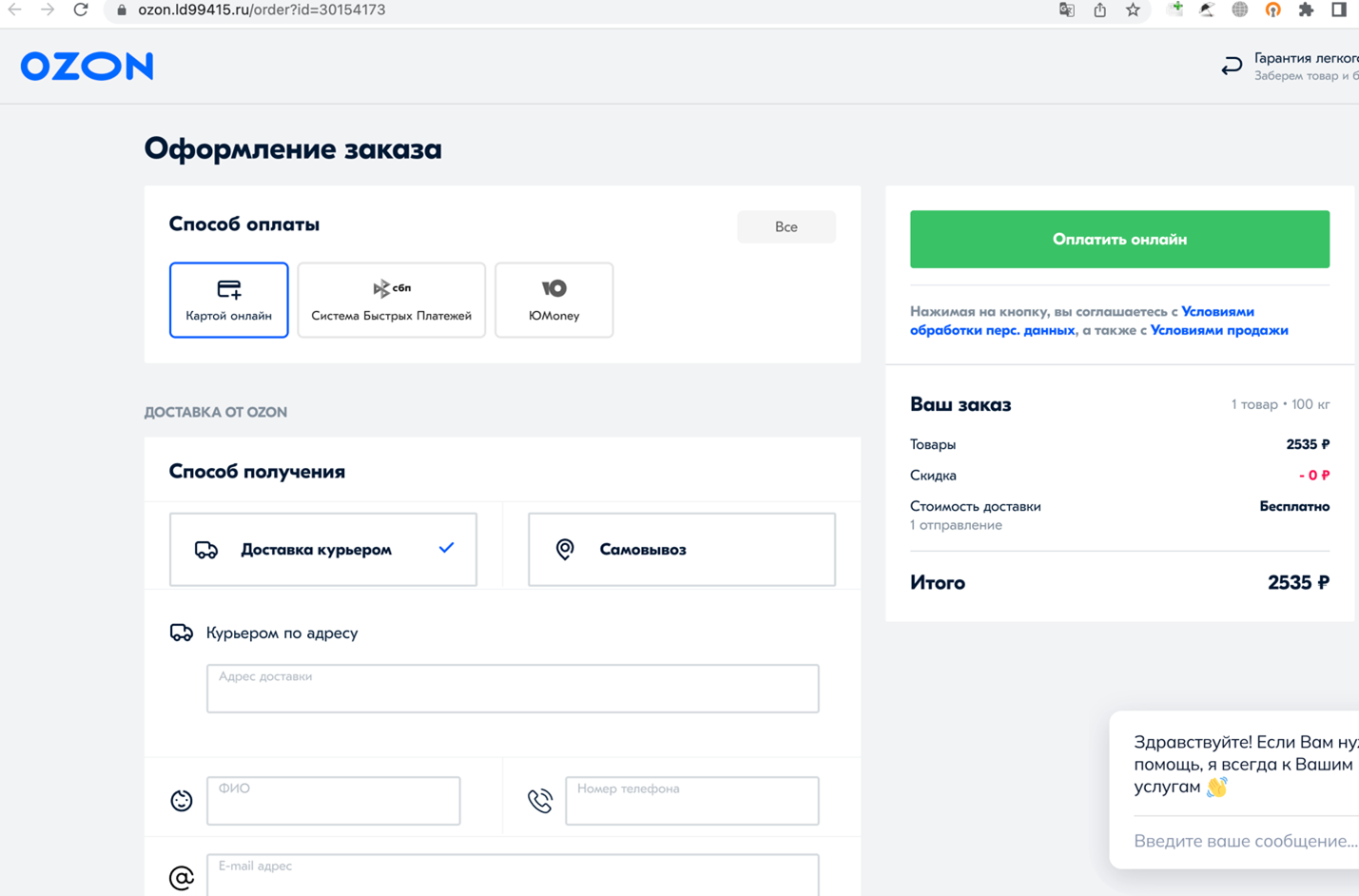

Любовь одурманивает… Этим очень любят пользоваться мошенники. В наше время существует множество сайтов знакомств. Любой одинокий мужчина, ищущий свою половинку, не прочь пообщаться с симпатичной девушкой, проявляющей к нему интерес (обратите внимание, в этой схеме, по большей части, жертвами мошенников становятся именно мужчины). Схема проста: девушки через сайты знакомств общаются с молодыми людьми, приглашают их на свидание в «любимый театр», «новый классный ресторан» и тому подобное. Они отправляют мужчине ссылку на платную бронь стола или оплату билетов (например, Рисунок 2), и деньги неудачливого ухажера уходят на счет мошенников. Кстати, при оформлении «возврата», средства могут списываться с карты дважды или трижды.

Рисунок 2

Рисунок 3

Таких сайтов великое множество – есть фишинг под кинотеатры, юмористические шоу, катки, боулинг, рестораны. Перечислять можно бесконечно. Подробный анализ о некоторых таких ресурсах вы можете прочитать на нашем канале в Telegram (https://t.me/in4security/96, https://t.me/in4security/78). Отметим, что развод на сайтах знакомств происходит не только в онлайн, но и в оффлайн формате. На сайте девушка приглашает мужчину в «любимый ресторан», который, чаще всего, находится в каком-то полуподвале. После приятного общения с едой и напитками официант приносит счет на баснословную сумму. На охране и на баре этого заведения работают такие же мошенники, которые не выпустят жертву, пока счет не будет оплачен. В таких ситуациях нужно соблюдать спокойствие и решать все вопросы через полицию.

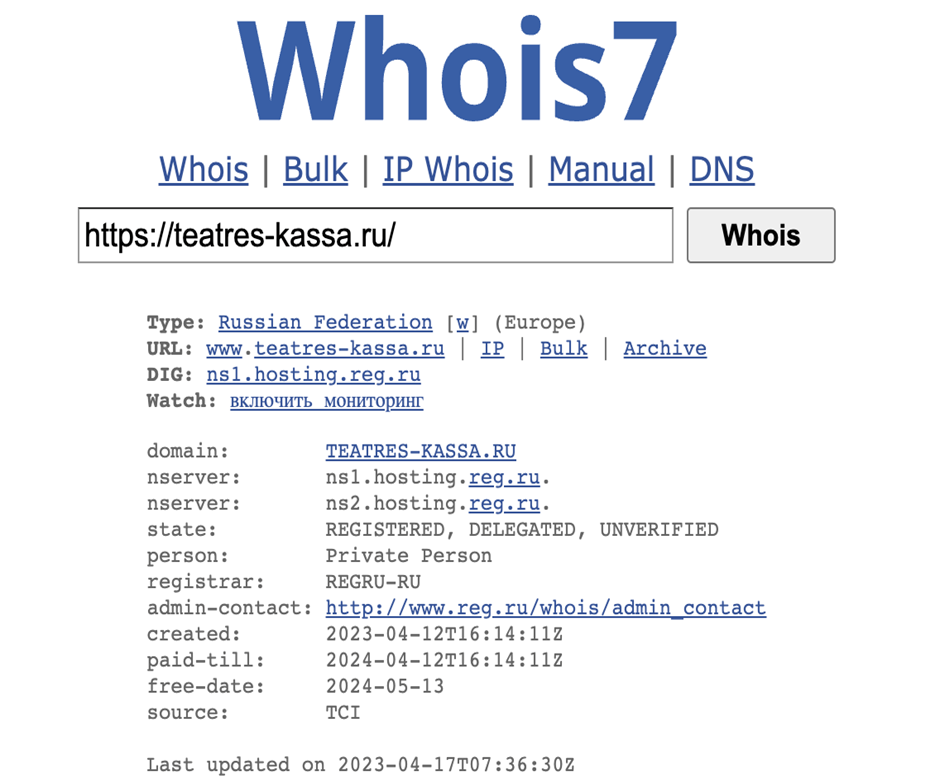

Какой мы можем сделать вывод? Будьте бдительны, проверяйте ВСЕ ресурсы, на которых оставляете какие-либо данные. Самое первое, что можно сделать, проверить дату регистрации домена подозрительного сайта в одном из Whois-сервисов (например, whois7.ru, Рисунок 4). Если дата регистрации ресурса совсем свежая, то, скорее всего, перед нами фишинг. Также обращайте внимание на оформление подозрительных ресурсов. Фейковые сайты часто выглядят криво – со съехавшими шрифтами, орфографическими ошибками, неработающими кнопками с гиперссылками, отсутствием важной информации и т.д. Это самые первые «звоночки», которые можно заметить, хотя бы немного проанализировав ресурс.

Какой мы можем сделать вывод? Будьте бдительны, проверяйте ВСЕ ресурсы, на которых оставляете какие-либо данные. Самое первое, что можно сделать, проверить дату регистрации домена подозрительного сайта в одном из Whois-сервисов (например, whois7.ru, Рисунок 4). Если дата регистрации ресурса совсем свежая, то, скорее всего, перед нами фишинг. Также обращайте внимание на оформление подозрительных ресурсов. Фейковые сайты часто выглядят криво – со съехавшими шрифтами, орфографическими ошибками, неработающими кнопками с гиперссылками, отсутствием важной информации и т.д. Это самые первые «звоночки», которые можно заметить, хотя бы немного проанализировав ресурс.

Рисунок 4

Телефонное мошенничество

Развод со звонками от «службы безопасности банка» старый, но, к нашему сожалению, все еще рабочий. Еще раз напомним, что банки звонят в очень редких случаях и НИКОГДА не просят клиентов продиктовать номер карты или другие конфиденциальные данные. Как правило, все банковские операции вы можете провести дистанционно в приложении банка или очно в самом отделении банка. Советуем общаться с представителем банка по телефону только в том случае, если вы реально ждете этого звонка, например, сотрудник из физического отделения банка обещал вам перезвонить. Обязательно спрашивайте имя и рабочий добавочный номер сотрудника, с кем планируйте общаться, это поможет проверить этого сотрудника на причастность к банку. Проще всего позвонить сотруднику напрямую на номер телефона банка, добавив добавочный номер. Этот способ проверки является самым безопасным. Номер телефона банка ищите на официальном сайте или в приложении.

Некоторые мошенники все еще занимаются разводом через SMS. Обычно они рассылают фишинговый сайт от лица какой-либо организации, например, популярного маркетплейса, а также от лица потенциального знакомого жертвы – ребенка, супруга, родителя, коллеги и т.д., попавшего в беду.

Как не попасться на развод? Старайтесь игнорировать звонки и SMS, присланные с незнакомых номеров, не переходите по неизвестным ссылкам, перезванивайте своим родным, которые якобы попали в беду и просят помощи.

Некоторые мошенники все еще занимаются разводом через SMS. Обычно они рассылают фишинговый сайт от лица какой-либо организации, например, популярного маркетплейса, а также от лица потенциального знакомого жертвы – ребенка, супруга, родителя, коллеги и т.д., попавшего в беду.

Как не попасться на развод? Старайтесь игнорировать звонки и SMS, присланные с незнакомых номеров, не переходите по неизвестным ссылкам, перезванивайте своим родным, которые якобы попали в беду и просят помощи.

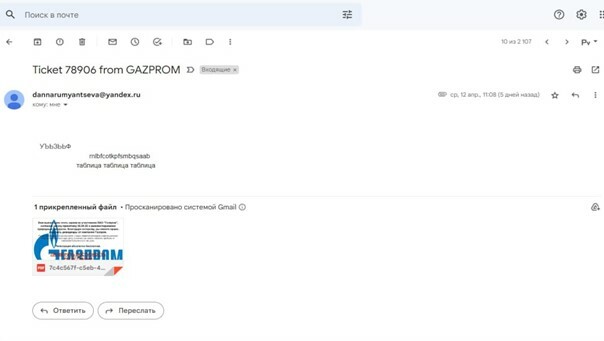

Скам через электронную почту

По электронной почте чаще всего рассылают фишинговые ссылки или вредоносные для системы компьютера файлы (Рисунок 6). Например, пользователю присылают файл с товарным чеком на крупную сумму, которая якобы была списана с его карты. После открытия файла, он скачивается на ваше устройство. Дело сделано, ваш компьютер заражен. В этом файле также может быть текст с фишинговой ссылкой внутри. Контекст может быть разным, но эта ссылка обязательно вас заинтересует.

Рисунок 5

Например, мошенник под видом популярного магазина (Рисунок 7) присылает на электронную почту персональную ссылку на страницу с распродажей. Жертву привлекают низкие цены или бонусы, поэтому она покупает несуществующий товар и «дарит» мошенникам свои деньги и данные банковской карты.

Рисунок 6

Ситуаций может быть множество, но цель мошенников неизменна: либо получить личные данные пользователя, либо заразить его устройство.

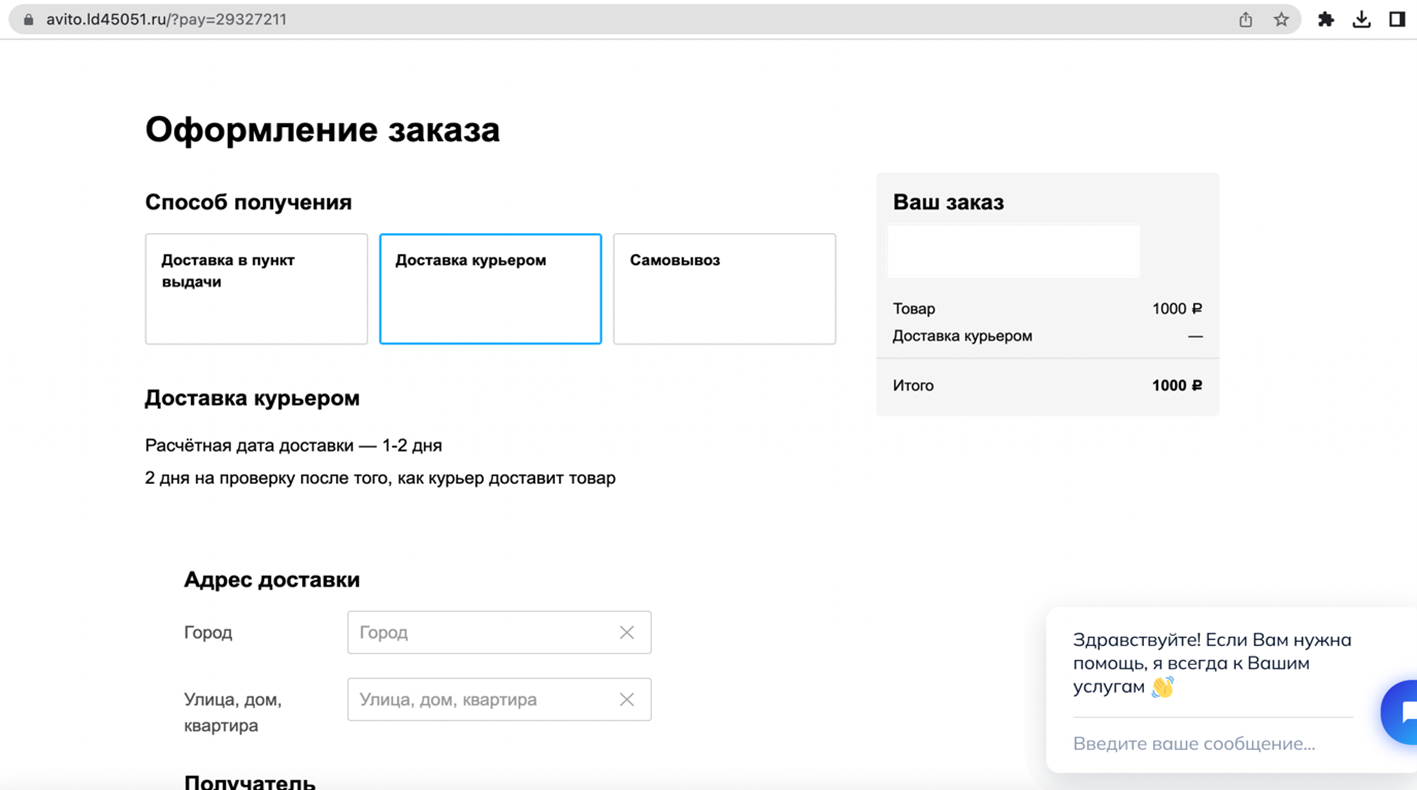

Развод на маркетплейсах

С уходом некоторых зарубежных брендов в Сети появилось больше контрафактной продукции и мошеннических ресурсов, связанных с маркетплейсами и интернет-сервисами по размещению объявлений. Популярными площадками, названия которых часто используют мошенники, являются Avito и OZON. Домены и дизайн подобных псевдоресурсов (Рисунки 7 и 8) очень похожи на официальные, поэтому невнимательный пользователь не заметит подмены и переведёт деньги мошеннику.

Рисунок 7

Рисунок 8

Похожая схема действует и в обратную сторону. Например, вы что-то продаете, с вами связывается потенциальный покупатель и предлагает купить товар. Он присылает вам сообщение «Покупатель оформил заказ. Чтобы получить оплату, перейдите по ссылке и заполните форму». Ссылка ведет на ресурс с формой, в которой нужно указать данные банковской карты для зачисления на нее денег за оплату товара. Таким образом ваши данные утекают в руки к мошенникам. Обратите внимание, что чаще всего мошенники переписываются с жертвами в сторонних мессенджерах, а не на самом сервисе Avito, где сразу видны все действия. Именно поэтому стоит насторожиться, если покупатель будет настаивать на коммуникации вне официального сервиса.

Фейковые веб-страницы

Самым распространенным видом мошенничества является фишинг. Он заключается в том, что мошенники создают ложные веб-сайты, имитирующие официальные ресурсы известных компаний. Целью фишинга является получение доступа к личной конфиденциальной информации пользователей. Украсть эти данные легко, главное, чтобы пользователь поверил, что фейковая страница настоящая. Существует бесконечное множество фишинговых и мошеннических схем, связанных с веб-ресурсами, затронем самые популярные из них.

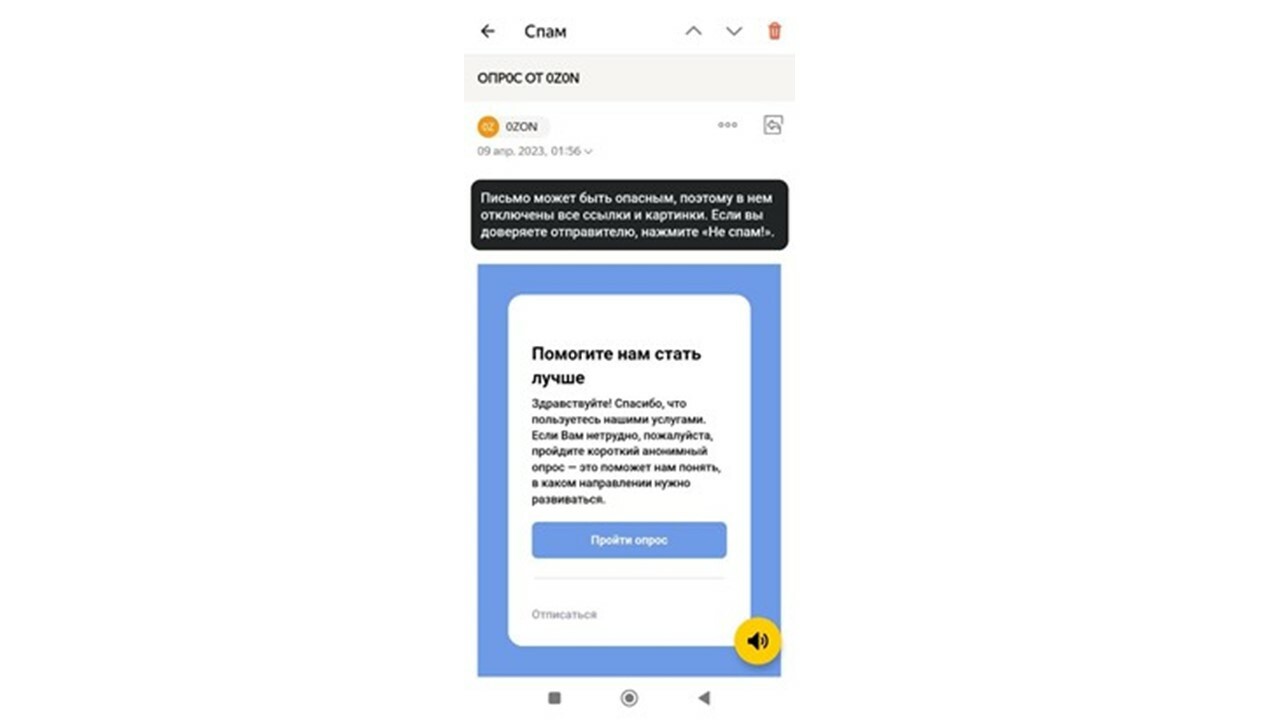

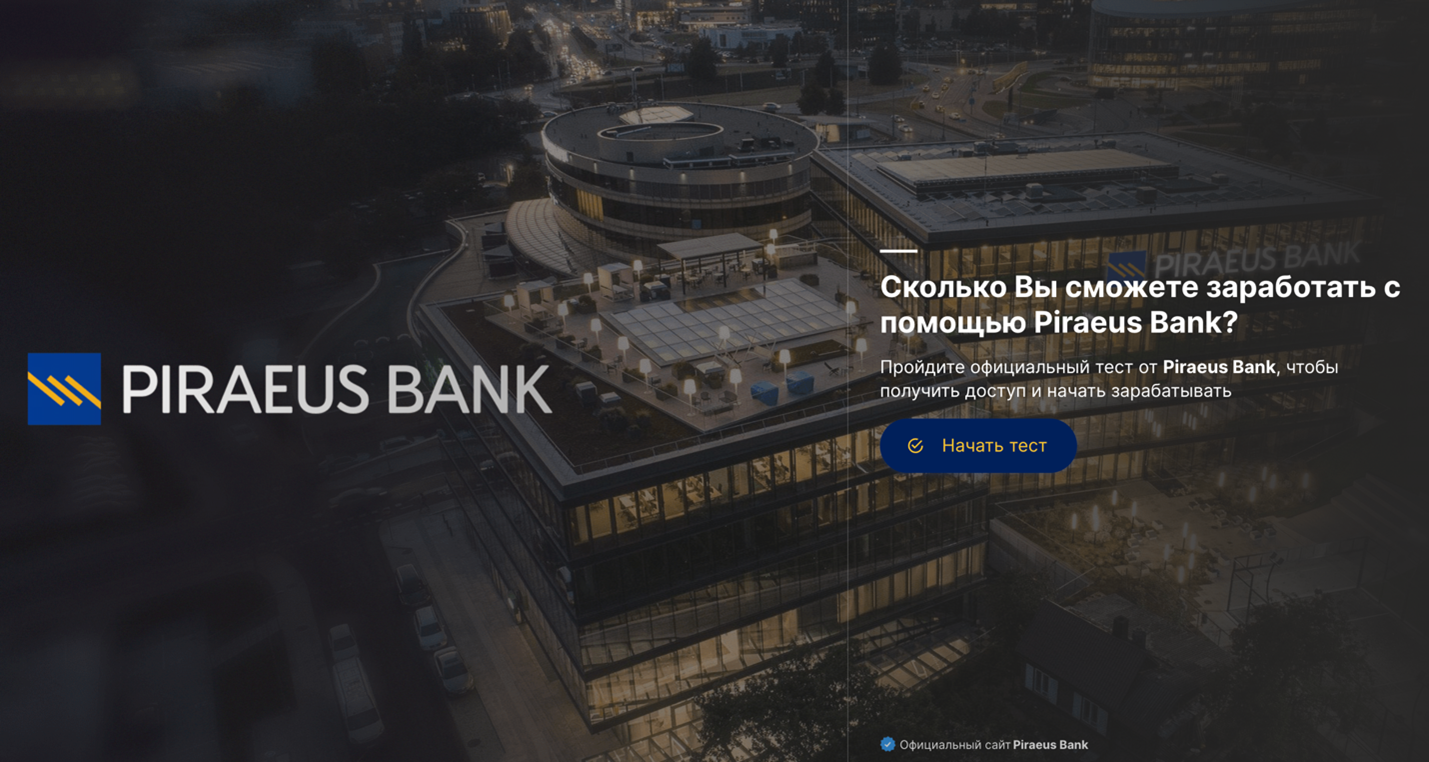

Несколько лет развивается схема «опросников / тестов», нацеленных на похищение личных данных сотрудников крупных корпораций из разных сфер. У всех опросников (Рисунок 9) примерно похожий дизайн и содержание. В конце просят оставить ФИО, почту и телефон. Прямой опасности в этом нет, на сайте вы не оставите свои деньги, но вы отдадите свои контактные данные для дальнейшей таргетированной атаки. Позже мошенники могут вам позвонить или написать от лица конкретной интересной вам компании и попытаться обмануть.

Несколько лет развивается схема «опросников / тестов», нацеленных на похищение личных данных сотрудников крупных корпораций из разных сфер. У всех опросников (Рисунок 9) примерно похожий дизайн и содержание. В конце просят оставить ФИО, почту и телефон. Прямой опасности в этом нет, на сайте вы не оставите свои деньги, но вы отдадите свои контактные данные для дальнейшей таргетированной атаки. Позже мошенники могут вам позвонить или написать от лица конкретной интересной вам компании и попытаться обмануть.

Рисунок 9

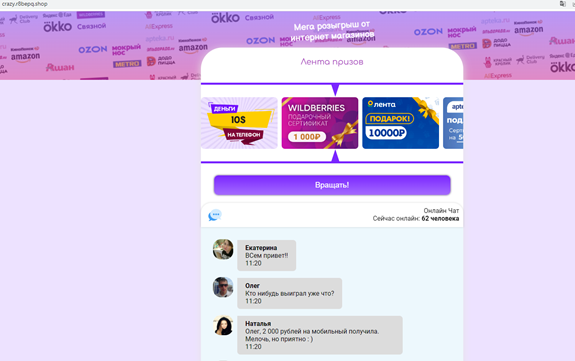

Вторая популярная схема — это «лотерея». Ресурсы имеют похожий шаблон и представляют собой «колесо фортуны», где пользователь выигрывает крупную сумму или большую скидку в какой-нибудь магазин. В примере на Рисунке 10 пользователь выиграл сертификат на 1 000 рублей. Для получения подарка необходимо ввести данные банковской карты.

Рисунок 10

С фишинговыми сайтами сталкивался практически каждый. Это могли быть ресурсы, сделанные под банки, сервисы доставки, интернет-магазины, маркетплейсы, промышленные компании, госорганизации и не только. Аналитики Infosecurity ежедневно фиксируют до сотни таких ресурсов.

Вывод

Чтобы не стать жертвой мошенников, необходимо быть осторожным в Интернете. Никогда не передавайте свой логин и пароль другим людям, не делайте покупки на ненадежных сайтах, не скачивайте подозрительные файлы, не отвечайте на сомнительные электронные письма и не переводите деньги на неизвестные счета. Проверяйте подлинность интернет-магазинов и продавцов, перед тем как сделать покупку, а именно проверяйте домен подозрительного ресурса, всматривайтесь в каждый знак, перепроверяйте несколько раз все данные. Следите за своими аккаунтами и обязательно используйте двухфакторную аутентификацию везде, где это возможно. Ну и, конечно, не стоит верить предложениям слишком большой прибыли за короткий промежуток времени, ведь, как известно, бесплатный сыр только в мышеловке.

Автор: Софья Сажина, ведущий специалист отдела анализа и оценки цифровых угроз Infosecurity a Softline Company

Автор: Софья Сажина, ведущий специалист отдела анализа и оценки цифровых угроз Infosecurity a Softline Company