Статья поможет разобраться в требованиях ISO/IEC 27001 к работе с поставщиками (контроли 5.20–5.22) и подготовиться к сертификации без типовых ошибок. Вы узнаете, как правильно закреплять требования к подрядчикам, учитывать риски всей цепочки поставок и организовать контроль поставщиков так, чтобы пройти аудит и не получить замечания, а также снизить реальные риски инцидентов и спорных ситуаций.

ОГЛАВЛЕНИЕ

Введение

ISO 27001 – международный стандарт, устанавливающий требования к разработке, внедрению, обеспечению и постоянному улучшению системы менеджмента информационной безопасности организации. Стандарт ориентирован на управление рисками, связанными с конфиденциальностью, целостностью, доступностью информации. Его требования действуют в отношении деятельности организации, включая процессы, выполняемые с привлечением внешних сторон.

В части управления поставщиками ISO 27001 рассматривает их как часть периметра ИБ организации. Если процессы или услуги передаются внешней стороне, организация обязана управлять возникающими при этом рисками. Она также должна фиксировать требования ИБ и контролировать их выполнение. Приложение А стандарта детализирует данные требования и описывает механизмы управления рисками в отношениях с контрагентами, в том числе рисками поставщиков и безопасности цепочки поставок.

Актуальность управления рисками поставщиков подтверждается данными об инцидентах, связанных с третьими сторонами. Согласно Security Scorecard, в 2024 году не менее 35,5% всех нарушений были связаны с компрометацией третьих сторон. По сравнению с 2023 годом данное значение выросло на 6,5%. При этом речь идет о различных категориях внешних контрагентов, вовлеченных в оказание ИТ- и цифровых услуг. Следовательно, внешние контрагенты следует рассматривать как самостоятельный и значимый источник риска для информационной безопасности компании.

В текущих условиях ни одна организация не функционирует изолированно. Облачные сервисы, внешняя разработка, ИТ-аутсорсинг, подрядчики по обработке данных, интеграторы становятся частью операционной среды компании. При этом передача функций не означает передачу ответственности: риски информационной безопасности сохраняются за заказчиком.

В части управления поставщиками ISO 27001 рассматривает их как часть периметра ИБ организации. Если процессы или услуги передаются внешней стороне, организация обязана управлять возникающими при этом рисками. Она также должна фиксировать требования ИБ и контролировать их выполнение. Приложение А стандарта детализирует данные требования и описывает механизмы управления рисками в отношениях с контрагентами, в том числе рисками поставщиков и безопасности цепочки поставок.

Актуальность управления рисками поставщиков подтверждается данными об инцидентах, связанных с третьими сторонами. Согласно Security Scorecard, в 2024 году не менее 35,5% всех нарушений были связаны с компрометацией третьих сторон. По сравнению с 2023 годом данное значение выросло на 6,5%. При этом речь идет о различных категориях внешних контрагентов, вовлеченных в оказание ИТ- и цифровых услуг. Следовательно, внешние контрагенты следует рассматривать как самостоятельный и значимый источник риска для информационной безопасности компании.

В текущих условиях ни одна организация не функционирует изолированно. Облачные сервисы, внешняя разработка, ИТ-аутсорсинг, подрядчики по обработке данных, интеграторы становятся частью операционной среды компании. При этом передача функций не означает передачу ответственности: риски информационной безопасности сохраняются за заказчиком.

Риски цепочек поставок

Риски цепочек поставок – угрозы, которые могут возникать на любом этапе цепочки поставок, начиная от производителя и заканчивая конечным потребителем. Данные риски могут быть связаны с физическими, финансовыми, операционными или информационными угрозами, включая атаки на цепочку поставок (supply chain attack), утечку данных, сбои в логистике и другие угрозы. Риски цепочки поставок требуют от организации комплексного подхода к безопасности, включая управление рисками, возникающими из-за внешних поставщиков и их субподрядчиков.

ISO 27001 рассматривает эти риски как часть общей стратегии управления информационной безопасностью. Включение внешних поставщиков в экосистему организации требует разработки подходов к управлению рисками в цепочке поставок и защиты информации на каждом её уровне.

Приложение А стандарта ISO 27001:2022 содержит четыре контроля, регулирующих отношения с поставщиками: 5.19-5.22. Они охватывают оценку рисков, договорное закрепление требований, управление цепочкой поставок ИКТ, мониторинг изменений. Вместе они формируют обязательный минимум для любой организации, передающей функции на аутсорсинг.

ISO 27001 рассматривает эти риски как часть общей стратегии управления информационной безопасностью. Включение внешних поставщиков в экосистему организации требует разработки подходов к управлению рисками в цепочке поставок и защиты информации на каждом её уровне.

Приложение А стандарта ISO 27001:2022 содержит четыре контроля, регулирующих отношения с поставщиками: 5.19-5.22. Они охватывают оценку рисков, договорное закрепление требований, управление цепочкой поставок ИКТ, мониторинг изменений. Вместе они формируют обязательный минимум для любой организации, передающей функции на аутсорсинг.

Четыре контроля приложения А стандарта ISO 27001:2022

1. КОНТРОЛЬ А 5.19 И ПОДХОД К ISO 27001 К УПРАВЛЕНИЮ ПОСТАВЩИКАМИ

Контроль 5.19 требует от организации определить и внедрить процессы управления рисками ИБ, связанными с продуктами, услугами контрагентов. До начала сотрудничества необходимо разбить на группы поставщика: учитывается характер услуг, категория обрабатываемых данных, степень доступа к инфраструктуре. Чем выше уровень доступа, тем подробнее должна быть оценка воздействия поставщика на безопасность организации.

Для каждой категории формируются требования безопасности. Например, контрагенту с доступом к персональным данным может потребоваться: политика ИБ, процедуры управления доступом, регламент уведомления об инцидентах. Наличие сертификата ISO 27001 у подрядчика является преимуществом. Однако стандарт не делает его обязательным, организация самостоятельно определяет достаточный уровень контроля для каждого контрагента. Все эти меры направлены на управление рисками поставщиков и безопасности цепочки поставок.

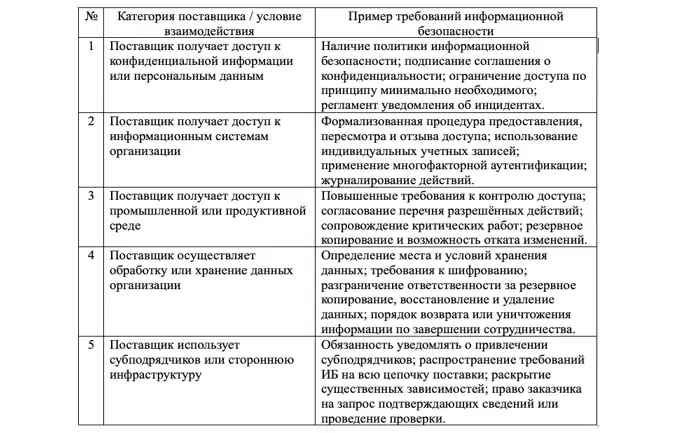

Перечень требований информационной безопасности зависит от условий взаимодействия с контрагентом. Чем выше уровень доступа контрагента к данным, системам, инфраструктуре организации, тем более детальными должны быть устанавливаемые требования информационной безопасности. Эти требования должны учитывать объем доступа. Возможный пример такой зависимости представлен в таблице ниже.

Контроль 5.19 требует от организации определить и внедрить процессы управления рисками ИБ, связанными с продуктами, услугами контрагентов. До начала сотрудничества необходимо разбить на группы поставщика: учитывается характер услуг, категория обрабатываемых данных, степень доступа к инфраструктуре. Чем выше уровень доступа, тем подробнее должна быть оценка воздействия поставщика на безопасность организации.

Для каждой категории формируются требования безопасности. Например, контрагенту с доступом к персональным данным может потребоваться: политика ИБ, процедуры управления доступом, регламент уведомления об инцидентах. Наличие сертификата ISO 27001 у подрядчика является преимуществом. Однако стандарт не делает его обязательным, организация самостоятельно определяет достаточный уровень контроля для каждого контрагента. Все эти меры направлены на управление рисками поставщиков и безопасности цепочки поставок.

Перечень требований информационной безопасности зависит от условий взаимодействия с контрагентом. Чем выше уровень доступа контрагента к данным, системам, инфраструктуре организации, тем более детальными должны быть устанавливаемые требования информационной безопасности. Эти требования должны учитывать объем доступа. Возможный пример такой зависимости представлен в таблице ниже.

2. КОНТРОЛЬ A 5.20 И ЗАКРЕПЛЕНИЕ ТРЕБОВАНИЙ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Когда требования безопасности для контрагентов определены, контроль 5.20 обязывает закрепить их в официальных соглашениях с каждым поставщиком. В договоре фиксируются обязательства по защите информации, порядок и сроки уведомления об инцидентах ИБ, правила управления доступом к системам, данным. Следует также прописать условия возврата или уничтожения информации по завершении сотрудничества. Кроме того, необходимо предусмотреть право на проведение проверок или аудитов со стороны заказчика.

Также важно, чтобы в данном процессе была предусмотрена политика информационной безопасности при взаимодействии с поставщиками, которая позволит снизить риски от третьих сторон и предоставить четкие механизмы взаимодействия с ними.

Такой подход позволяет заранее устранить многие возможные спорные моменты. Когда все требования установлены ясно и однозначно, вероятность появления недоразумений или конфликтов в случае инцидента снижается.

Также важно, чтобы в данном процессе была предусмотрена политика информационной безопасности при взаимодействии с поставщиками, которая позволит снизить риски от третьих сторон и предоставить четкие механизмы взаимодействия с ними.

Такой подход позволяет заранее устранить многие возможные спорные моменты. Когда все требования установлены ясно и однозначно, вероятность появления недоразумений или конфликтов в случае инцидента снижается.

3. УПРАВЛЕНИЕ ЦЕПОЧКОЙ ПОСТАВОК ИКТ A 5.21

Контроль 5.21 направлен на управление рисками не только со стороны прямого поставщика, но и всей цепочки поставок ИКТ. У контрагента могут быть собственные субподрядчики, облачные платформы или сторонние компоненты ПО, задействованные в оказании услуги. При этом они находятся за пределами прямого контроля организации.

Поэтому при оценке рисков важно учитывать полную картину: кто ещё задействован в процессе, где фактически хранятся, обрабатываются данные, какие зависимости между компонентами возникают. Без этого часть рисков остаётся вне зоны контроля.

Поэтому при оценке рисков важно учитывать полную картину: кто ещё задействован в процессе, где фактически хранятся, обрабатываются данные, какие зависимости между компонентами возникают. Без этого часть рисков остаётся вне зоны контроля.

4. ПОСТОЯННЫЙ КОНТРОЛЬ ПОСТАВЩИКОВ A 5.22

Контроль 5.22 признаёт, что отношения с подрядчиками не статичны. В процессе сотрудничества могут меняться состав субподрядчиков, архитектура решения, используемые платформы, модель обработки данных. Каждое из этих изменений потенциально влияет на уровень риска. Поэтому в рамках риск менеджмента цепочек поставок необходимо регулярно пересматривать стратегию безопасности, адаптируя её к новым условиям и обновленным рискам, возникающим из-за изменений в цепочке поставок.

На практике это означает проведение периодических проверок. Они включают сравнение текущего состояния услуги с изначально согласованными условиями, анализ изменений в составе субподрядчиков, пересмотр мер контроля при необходимости. Организация должна фиксировать результаты такого мониторинга в установленной форме.

На практике это означает проведение периодических проверок. Они включают сравнение текущего состояния услуги с изначально согласованными условиями, анализ изменений в составе субподрядчиков, пересмотр мер контроля при необходимости. Организация должна фиксировать результаты такого мониторинга в установленной форме.

Заключение

Таким образом, ISO 27001 рассматривает поставщиков не как внешних участников, а как часть системы менеджмента ИБ организации. Передавая функции на аутсорсинг, компания расширяет свой периметр безопасности, вместе с ним принимает на себя ответственность за риски, которые возникают на стороне партнёра.

Контроли 5.19-5.22 дают для этого чёткий инструмент: оценить риски, закрепить требования юридически, учесть всю глубину цепочки поставок и не останавливать мониторинг. Организации, выстроившие этот процесс, получают управляемые риски третьих сторон. Кроме того, они получают договорную защиту на случай инцидента и предсказуемое поведение поставщика в кризисной ситуации, что способствует снижению угроз от атак на цепочку поставок.

Контроли 5.19-5.22 дают для этого чёткий инструмент: оценить риски, закрепить требования юридически, учесть всю глубину цепочки поставок и не останавливать мониторинг. Организации, выстроившие этот процесс, получают управляемые риски третьих сторон. Кроме того, они получают договорную защиту на случай инцидента и предсказуемое поведение поставщика в кризисной ситуации, что способствует снижению угроз от атак на цепочку поставок.

FAQ от эксперта

1. Нужно ли проверять всех поставщиков?

Да, но глубина проверки определяется уровнем риска и доступом к информационным активам. Критичные поставщики требуют более детального контроля.

Да, но глубина проверки определяется уровнем риска и доступом к информационным активам. Критичные поставщики требуют более детального контроля.

2. Кто несет ответственность при инциденте у поставщика?

Ответственность перед клиентами, регуляторами остается за организацией-заказчиком.

Ответственность перед клиентами, регуляторами остается за организацией-заказчиком.

3. Обязательно ли наличие сертификата ISO 27001 у подрядчика?

Наличие у поставщика сертификата ISO 27001 является преимуществом, но сам стандарт не требует, чтобы каждый подрядчик был сертифицирован. Организация должна самостоятельно оценивать риски, связанные с услугами поставщика, и устанавливать требования безопасности с учетом уровня доступа к данным и критичности сервиса.

Наличие у поставщика сертификата ISO 27001 является преимуществом, но сам стандарт не требует, чтобы каждый подрядчик был сертифицирован. Организация должна самостоятельно оценивать риски, связанные с услугами поставщика, и устанавливать требования безопасности с учетом уровня доступа к данным и критичности сервиса.

Нужна консультация эксперта? Оставьте заявку >>>