Распространенный кейс: разработчики случайно публикуют токены доступа, пароли и исходники на GitHub. А компания может даже не знать об этом, пока не случится инцидент. Рассказываем, где искать «следы» вашей компании в открытых источниках и как DRP-сервис CYBERDEF помогает автоматизировать поиск утечек кода до того, как это сделают хакеры.

ОГЛАВЛЕНИЕ

Топ причин утечек — человеческий фактор

Разработчик опубликовал репозиторий как заметку или временное хранилище, но забыл проверить настройки приватности. Просто не поставил галочку "приватный репозиторий". Или подумал: "Это же тестовый проект, кому он нужен". Репозиторий оказался публичным, и это уже инцидент.

Очень часто утечки случаются не из-за злого умысла, а из-за спешки или уверенности, что эти данные точно не заинтересуют третьих лиц.

Очень часто утечки случаются не из-за злого умысла, а из-за спешки или уверенности, что эти данные точно не заинтересуют третьих лиц.

Где искать утечки кода и как делать это самостоятельно

GitHub и GitLab — основные источники риска. Разработчики очень любят эти площадки для хранения кода. Злоумышленники используют автоматический поиск по ключевым словам, домены компании, имена сотрудников, внутренние IP-адреса, названия проектов.

КАК ПРОВЕРИТЬ САМОСТОЯТЕЛЬНО (РУЧНОЙ МЕТОД)

На GitHub достаточно использовать встроенный поиск. Нужно составить простые регулярные выражения или поисковые запросы под ваши задачи, используя домен или IP-адрес компании + ключевое слово. Например:

С GitLab сложнее — у него нет такого мощного глобального поиска по всем публичным репозиториям. Но GitLab-проекты часто индексируются обычными поисковиками. Поэтому проверять лучше через Google и Яндекс с операторами, пример:

При этом есть нюанс. Ручная проверка — это разовая история. Проверили ручным методом сегодня, а завтра разработчик выложил новый коммит. Хакерские боты найдут его через минуту. А компания может об этом не узнать.

КАК ПРОВЕРИТЬ САМОСТОЯТЕЛЬНО (РУЧНОЙ МЕТОД)

На GitHub достаточно использовать встроенный поиск. Нужно составить простые регулярные выражения или поисковые запросы под ваши задачи, используя домен или IP-адрес компании + ключевое слово. Например:

- "yourcompany.com" password

- "yourcompany.com" api

С GitLab сложнее — у него нет такого мощного глобального поиска по всем публичным репозиториям. Но GitLab-проекты часто индексируются обычными поисковиками. Поэтому проверять лучше через Google и Яндекс с операторами, пример:

- site:gitlab.com "yourcompany.com"

При этом есть нюанс. Ручная проверка — это разовая история. Проверили ручным методом сегодня, а завтра разработчик выложил новый коммит. Хакерские боты найдут его через минуту. А компания может об этом не узнать.

Какие утечки внутреннего кода являются инцидентом

API-ключи

Особенно опасны ключи сотрудников с доступом к продакшену. Если такой ключ утекает, злоумышленник может авторизоваться в сервисах компании как легитимный пользователь.

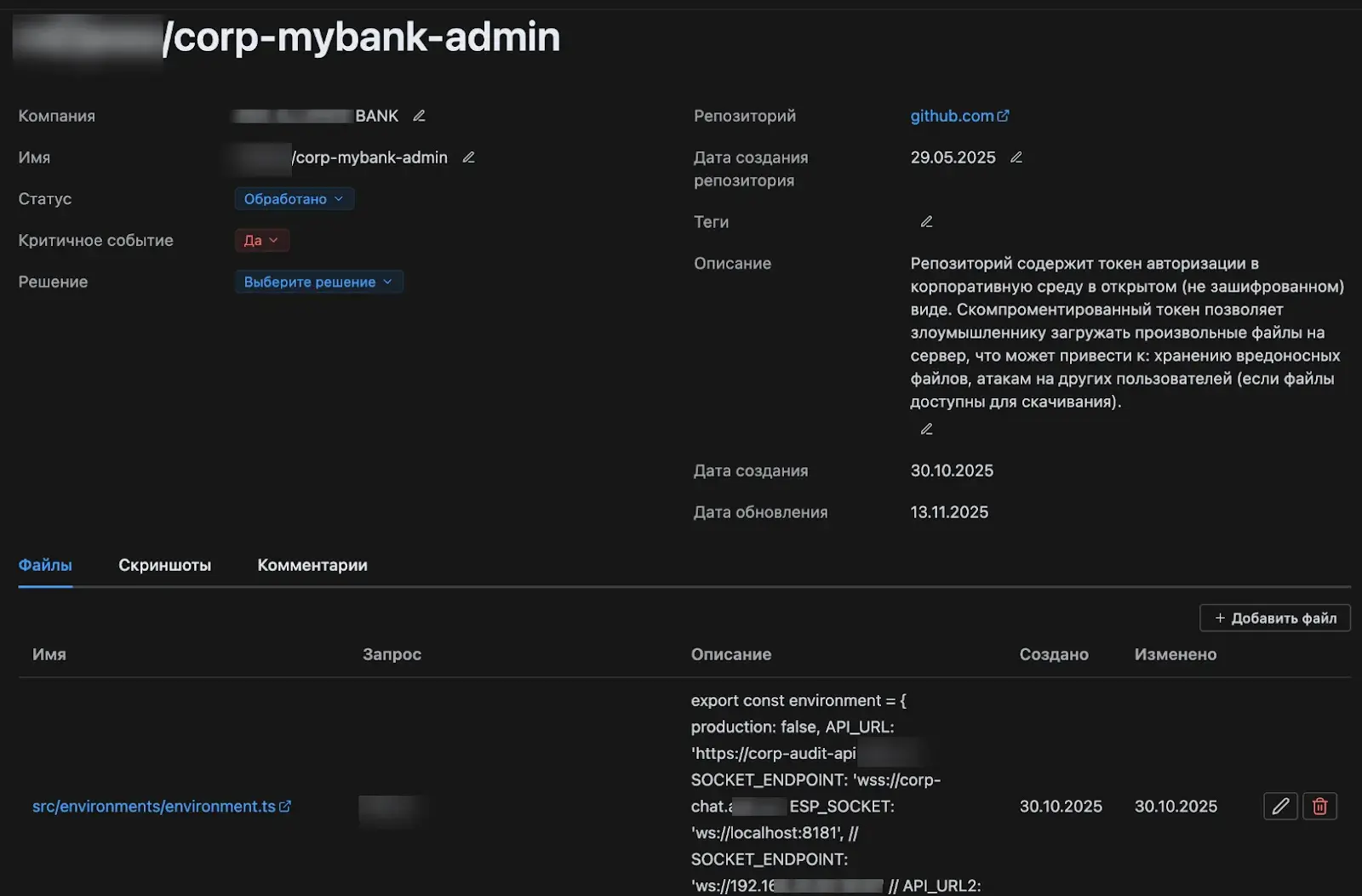

Токены доступа

С ними хакер получает не просто доступ, а управление инфраструктурой.

Исходный код

Критичность утечки участков исходного кода чуть менее велика, нежели кредов доступа в периметр компании, однако из рисков имеются следующие:

Локальные пути и порты корпоративных систем

Это не так критично, как ключи доступа, но тоже неприятно. Такая информация раскрывает архитектуру сети и упрощает хакеру планирование атаки.

Особенно опасны ключи сотрудников с доступом к продакшену. Если такой ключ утекает, злоумышленник может авторизоваться в сервисах компании как легитимный пользователь.

Токены доступа

С ними хакер получает не просто доступ, а управление инфраструктурой.

Исходный код

Критичность утечки участков исходного кода чуть менее велика, нежели кредов доступа в периметр компании, однако из рисков имеются следующие:

- Кража интеллектуальной собственности

- Реверс-инжиниринг

- Поиск уязвимостей в логике приложения

- Обнаружение закладок и бэкдоров

Локальные пути и порты корпоративных систем

Это не так критично, как ключи доступа, но тоже неприятно. Такая информация раскрывает архитектуру сети и упрощает хакеру планирование атаки.

Как хакерские группировки используют утечки кода

Схема атаки простая и пугающая одновременно:

Почему компания может не заметить это сразу?

Злоумышленник как правило никак себя не проявляет — не оставляет сообщений, не устраивает DDoS-атак. Он находится внутри сети, маскируясь под легитимный трафик, и собирает данные.

- Хакер находит ключ в публичном репозитории

- Тестирует ключ на сервисах компании

- Получает доступ к корпоративной сети или облачной инфраструктуре

- Закрепляется и сидит тихо, наблюдая за трафиком

Почему компания может не заметить это сразу?

Злоумышленник как правило никак себя не проявляет — не оставляет сообщений, не устраивает DDoS-атак. Он находится внутри сети, маскируясь под легитимный трафик, и собирает данные.

Анализ громких инцидентов последних лет показывает устойчивую закономерность, что хакеры не спешат. Проникнув в корпоративную систему, они могут находиться там месяцами, оставаясь незамеченными. Более того, они нередко сами рассказывают об этом на профильных форумах и в собственных Telegram-каналах, откровенно насмехаясь над компаниями-жертвами: «мы сидели полгода, а они даже не догадывалась». В таком случае сама компания узнает об этом уже в момент, когда об этом заявляет хакерская группировка.

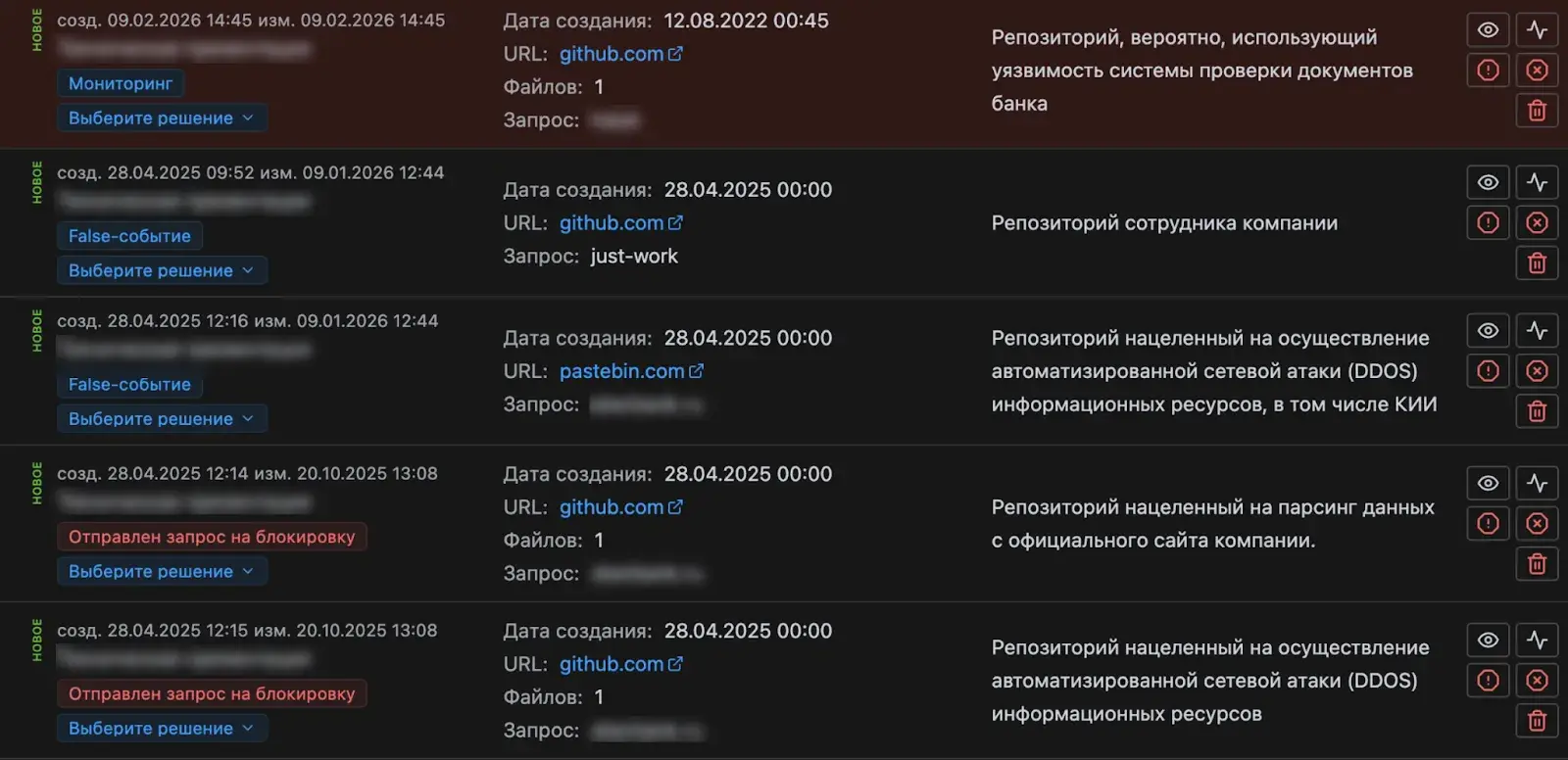

Как CYBERDEF решает проблему утечек и обеспечивает защиту бренда

Digital Risk Protection (DRP-сервис) — это автоматический мониторинг внешних угроз 24/7, который обеспечивает вашу защиту бренда. Сервис CYBERDEF автоматически ищет утечки там, где их ищут хакеры: в открытых репозиториях, на форумах, в облачных хранилищах.

ЧТО ДЕЛАЕТ DRP?

Мониторинг репозиториев

Сканирование GitHub и GitLab по ключевым словам: домены компании, названия проектов, имена сотрудников, IP-адреса, характерные строки кода.

Детектирование секретов (поиск секретов)

Автоматическое детектирование паттернов с помощью регулярных выражений. Система распознает ключи, токены, пароли, креды, включая утечку API-ключей.

Контекстный анализ

Отсеивание ложных срабатываний. Алгоритмы понимают, это действительно ключ компании или просто тестовые данные из учебного примера.

Оповещение и реагирование

Мгновенные уведомления ответственной команды компании. Компания получает точную информацию: что утекло, где находится, как быстро удалить или скрыть данные из публичного доступа.

ЧТО ДЕЛАЕТ DRP?

Мониторинг репозиториев

Сканирование GitHub и GitLab по ключевым словам: домены компании, названия проектов, имена сотрудников, IP-адреса, характерные строки кода.

Детектирование секретов (поиск секретов)

Автоматическое детектирование паттернов с помощью регулярных выражений. Система распознает ключи, токены, пароли, креды, включая утечку API-ключей.

Контекстный анализ

Отсеивание ложных срабатываний. Алгоритмы понимают, это действительно ключ компании или просто тестовые данные из учебного примера.

Оповещение и реагирование

Мгновенные уведомления ответственной команды компании. Компания получает точную информацию: что утекло, где находится, как быстро удалить или скрыть данные из публичного доступа.

РУЧНЫМ МЕТОДОМ ТАКЖЕ МОЖНО, НО...

Да, компания может нанять отдельного сотрудника, который будет каждый день вручную проверять результаты. Но:

DRP делает ту же работу автоматически, круглосуточно и с минимальной нагрузкой на команду компании. В итоге автоматизация снижает риски утечек на 90%.

Да, компания может нанять отдельного сотрудника, который будет каждый день вручную проверять результаты. Но:

- человек может пропустить или неверно отдетектировать угрозу,

- ночью, в выходные и праздники никто не мониторит,

- боты хакерских группировок не спят и не берут выходных.

DRP делает ту же работу автоматически, круглосуточно и с минимальной нагрузкой на команду компании. В итоге автоматизация снижает риски утечек на 90%.

Задача любой компании — найти информацию быстрее, чем злоумышленник. Проверьте, не утекли ли данные вашей компании, прямо сейчас.

Заказать бесплатный демоскан цифрового следа >>>

Узнайте о работе DRP больше. Навигатор статей по ключевым темам