ОГЛАВЛЕНИЕ

- Введение

- Фишинг масштабируется быстрее, чем компании успевают реагировать

- Обнаружение ≠ защита: где теряется время

- Почему даже найденный фишинг продолжает работать

- Проблема “отчета ради отчета”

- Как выглядит рабочий DRP и функционирует Takedown

- Ключевая проблема большинства процессов реагирования

- Важная метрика DRP + кейс

- Заключение

Введение

Фишинговые атаки разворачиваются за считанные минуты и масштабируются автоматически. Домены регистрируются пачками, лендинги клонируются, мгновенно запускаются рассылки. За последнее время защита пользователей от фишинга стала частью стандартной кибербезопасности. Компании от малого бизнеса до больших холдингов внедряют решения, позволяющие отслеживать появление мошеннических ресурсов, имитирующих их бренд.

Фишинг масштабируется быстрее, чем компании успевают реагировать

Системы могут отслеживать десятки миллионов новых доменов ежедневно, а также автоматически определять те, которые потенциально используются в мошеннических схемах. Однако, обнаружение домена не означает его немедленную блокировку, так как ресурс, созданный для мошеннических кампаний, может жить после детекции от нескольких часов до нескольких недель.

Обнаружение ≠ защита: где теряется время

Когда система выявляет подозрительный домен, компания получает уведомление. С точки зрения аналитики это полезно: команда безопасности видит угрозы. Большинство решений заканчивает свою работу на этом этапе. И в этот момент мониторинг превращается в инструмент информирования, а не в инструмент защиты.

Дальше начинается ручной процесс: проверка алерта, подтверждение природы сайта (действительно ли это фишинг), поиск контактов хостинг-провайдера/регистратора, подготовка жалобы и отправка запроса на блокировку. В идеальном мире все заканчивается на этих шагах, в нашем же еще предстоит мониторинг, дублирование жалоб и поиск новых путей решения.

Дальше начинается ручной процесс: проверка алерта, подтверждение природы сайта (действительно ли это фишинг), поиск контактов хостинг-провайдера/регистратора, подготовка жалобы и отправка запроса на блокировку. В идеальном мире все заканчивается на этих шагах, в нашем же еще предстоит мониторинг, дублирование жалоб и поиск новых путей решения.

Почему даже найденный фишинг продолжает работать

Нередко хостинг-провайдер оказывается абузоустойчивым, а регистратор ссылается на невозможность прекращения делегирования домена на основании жалоб от третьих лиц и организаций.

Именно на этом этапе начинается процесс Takedown — принудительного отключения мошеннической инфраструктуры (доменов, сайтов, страниц, аккаунтов), используемой в атаке. Он включает взаимодействие с хостинг-провайдерами, регистраторами доменов, поисковыми системами и профильными центрами реагирования (например, ФинЦЕРТ и CERT) с целью как можно быстрее ограничить доступ к ресурсу.

Этот процесс может занимать часы или дни, в то время как сайт продолжает функционировать, пользователи продолжают попадать на него, данные утекают, а бренд используется злоумышленниками. Для фишинговых атак это критично, ведь основный ущерб происходит в первые часы после запуска сайта.

На практике именно задержки на этапе валидации и взаимодействия с внешними сторонами увеличивают время жизни фишингового ресурса и позволяют атаке масштабироваться.

Именно на этом этапе начинается процесс Takedown — принудительного отключения мошеннической инфраструктуры (доменов, сайтов, страниц, аккаунтов), используемой в атаке. Он включает взаимодействие с хостинг-провайдерами, регистраторами доменов, поисковыми системами и профильными центрами реагирования (например, ФинЦЕРТ и CERT) с целью как можно быстрее ограничить доступ к ресурсу.

Этот процесс может занимать часы или дни, в то время как сайт продолжает функционировать, пользователи продолжают попадать на него, данные утекают, а бренд используется злоумышленниками. Для фишинговых атак это критично, ведь основный ущерб происходит в первые часы после запуска сайта.

На практике именно задержки на этапе валидации и взаимодействия с внешними сторонами увеличивают время жизни фишингового ресурса и позволяют атаке масштабироваться.

Проблема “отчета ради отчета”

Если разложить архитектуру защиты на уровни, то мониторинг – первый уровень, а реагирование – второй. Отсутствие или медленная работа второго уровня превращает всю систему в наблюдение за инцидентом в реальном времени, без возможности на него повлиять.

Во многих компаниях процесс работы с внешними угрозами заканчивается на этапе фиксации инцидента: домен обнаружен, информация зафиксирована, отчет сформирован. При таком подходе мониторинг существует как отдельная функция, но не влияет на реальное снижение ущерба. Угроза остается активной, а значит — продолжает работать против бизнеса. Без выстроенного процесса Takedown даже качественный мониторинг не решает задачу защиты, а лишь фиксирует масштаб проблемы.

Если резюмировать, компании хорошо видят проблему, но плохо ее решают. Все фишинговые атаки построены на временном факторе: злоумышленникам нужно запустить сайт, это занимает минуты, защитникам нужно его обнаружить, проверить и отключить, это занимает часы или дни. Это дает атакующему преимущество.

Во многих компаниях процесс работы с внешними угрозами заканчивается на этапе фиксации инцидента: домен обнаружен, информация зафиксирована, отчет сформирован. При таком подходе мониторинг существует как отдельная функция, но не влияет на реальное снижение ущерба. Угроза остается активной, а значит — продолжает работать против бизнеса. Без выстроенного процесса Takedown даже качественный мониторинг не решает задачу защиты, а лишь фиксирует масштаб проблемы.

Если резюмировать, компании хорошо видят проблему, но плохо ее решают. Все фишинговые атаки построены на временном факторе: злоумышленникам нужно запустить сайт, это занимает минуты, защитникам нужно его обнаружить, проверить и отключить, это занимает часы или дни. Это дает атакующему преимущество.

Как выглядит рабочий DRP и функционирует Takedown

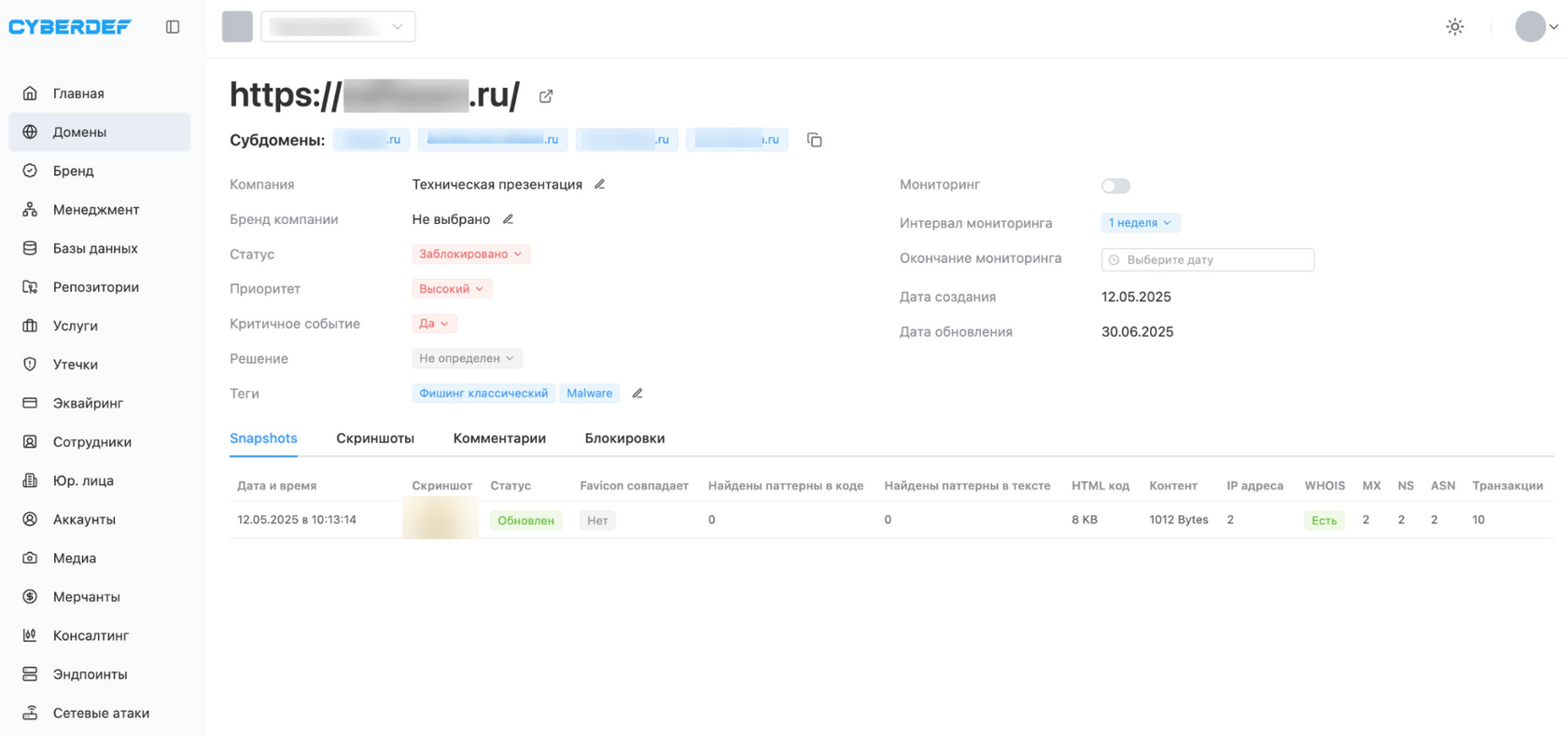

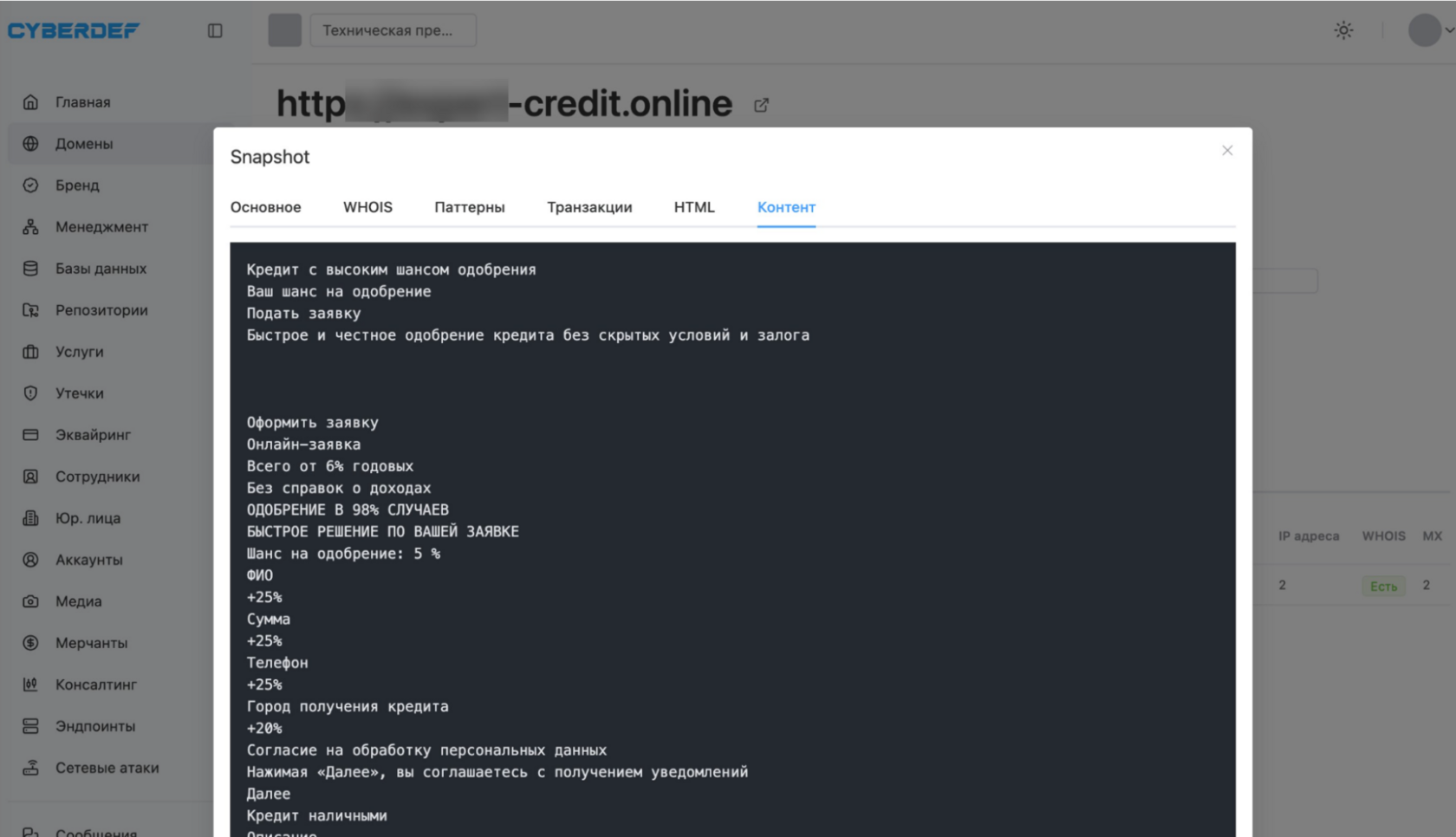

Сервис CYBERDEF от Infosecurity находит новые потенциально опасные домены еще до того, как на них появилось наполнение. Как только домен попадает в систему автоматически появляется информация о MX, NS, ASN записях, об IP-адресах, а также информация об администраторе, хостинг-провайдере и регистраторе. Прямо в системе можно посмотреть HTML-код, ссылки, на которые ведет ресурс и контент, размещенный на странице. Это значительно ускоряет и упрощает работу аналитиков, так как нет необходимости искать контакты регуляторов в ручном режиме.

Дополнительно к автоматическому анализу в процесс включается команда аналитиков, которая проводит валидацию инцидентов, проверяет контекст атаки и исключает ложные срабатывания.

После верификации ресурса подозрительный домен в автоматическом режиме направляется на блокировку, письма на устранение нарушений уходят хостинг – провайдеру, регистратору, в ФинЦЕРТ и в CERT страны заказчика. Здесь стоит подчеркнуть, что работы проводятся параллельно, блокировка на территории страны, изъятие из выдачи поисковых систем и окончательная блокировка ресурса.

Важный момент — запуск процедур Takedown одновременно по нескольким каналам (хостинг, регистратор, поисковая выдача, регуляторы), что позволяет сократить время жизни фишингового ресурса и повысить вероятность его полной блокировки. Большой опыт и наработанная база знаний помогла команде CYBERDEF выстроить доверительные отношения с регуляторами, что позволяет блокировать опасные ресурсы в приоритетном режиме.

После верификации ресурса подозрительный домен в автоматическом режиме направляется на блокировку, письма на устранение нарушений уходят хостинг – провайдеру, регистратору, в ФинЦЕРТ и в CERT страны заказчика. Здесь стоит подчеркнуть, что работы проводятся параллельно, блокировка на территории страны, изъятие из выдачи поисковых систем и окончательная блокировка ресурса.

Важный момент — запуск процедур Takedown одновременно по нескольким каналам (хостинг, регистратор, поисковая выдача, регуляторы), что позволяет сократить время жизни фишингового ресурса и повысить вероятность его полной блокировки. Большой опыт и наработанная база знаний помогла команде CYBERDEF выстроить доверительные отношения с регуляторами, что позволяет блокировать опасные ресурсы в приоритетном режиме.

Ключевая проблема большинства процессов реагирования

Основная сложность в задержке на этапе валидации инцидента. Подход CYBERDEF решает этот вопрос за счет переноса валидации в автоматический режим. Система фиксирует подозрительный ресурс, и сразу анализирует его по множеству признаков от визуального сходства с легитимным брендом до наличия кусков кода, ранее используемых в фишинговых кампаниях. Отсутствие человека и очередей принципиально меняет весь процесс реагирования, вместо последовательной цепочки появляется непрерывный поток, где обнаружение автоматически провоцирует устранение. Такой подход позволяет сократить время до критически важных значений и перехватить атаку в ее самой активной фазе, а не разбираться с последствиями.

Важная метрика DRP

Ключевой метрикой становится время жизни фишингового ресурса — чем оно меньше, тем ниже бизнес-ущерб. Среднее время от детекции до начала процедуры Takedown у нашей команды составляет менее 30 минут.

Почему скорость CYBERDEF критична?

Чтобы понять реальную ценность быстрого реагирования, важно посмотреть не на теорию, а на практику. Рассмотрим типичный сценарий фишинговой кампании, направленную на пользователей финансового сектора. Подробнее ознакомиться с результатами нашей работы можно в разделе кейсов на сайте Infosecurity.

КЕЙС >>> В рамках модуля «Домены» аналитики CYBERDEF столкнулись с масштабной фишинговой атакой под клиента из финансового сектора. Злоумышленники регистрировали домены без привязки к бренду Заказчика, разворачивали на них идентичные страницы авторизации и запускали трафик через рассылки.

Визуально и технически это был один и тот же шаблон, менялись только домены. Часть доменов была зарегистрирована одним пользователем. Все новые домены, созданные этим пользователем или имевшие схожий URL, сразу ставились на мониторинг, и как только на них появлялось наполнение, ресурсы автоматически направлялись на блокировку.

На протяжении 10 дней аналитики CYBERDEF выявляли и блокировали ежедневно порядка 200 доменов. По мере того, как все ресурсы стабильно и быстро удалялись, динамика начала меняться. Фишинговая кампания перестала масштабироваться, а потом вовсе сошла на нет.

Однако, злоумышленники не отказались от самой схемы, они стали использовать тот же шаблон фишинга, но уже без бренда клиента. Фактически они адаптировали шаблон под другой банк. Когда схема перестала приносить должный результат, злоумышленники не стали прикладывать больше усилий, они перераспределили ресурсы туда, где сопротивления меньше.

Почему скорость CYBERDEF критична?

- Во-первых, снижение ущерба: угрозы блокируются в самой активной фазе, минимизируя финансовые потери.

- Во-вторых, проактивность: домены выявляются до размещения контента и начала атаки.

- В-третьих, фокус на результате: перехват атаки в активной фазе, а не разбор последствий.

Чтобы понять реальную ценность быстрого реагирования, важно посмотреть не на теорию, а на практику. Рассмотрим типичный сценарий фишинговой кампании, направленную на пользователей финансового сектора. Подробнее ознакомиться с результатами нашей работы можно в разделе кейсов на сайте Infosecurity.

КЕЙС >>> В рамках модуля «Домены» аналитики CYBERDEF столкнулись с масштабной фишинговой атакой под клиента из финансового сектора. Злоумышленники регистрировали домены без привязки к бренду Заказчика, разворачивали на них идентичные страницы авторизации и запускали трафик через рассылки.

Визуально и технически это был один и тот же шаблон, менялись только домены. Часть доменов была зарегистрирована одним пользователем. Все новые домены, созданные этим пользователем или имевшие схожий URL, сразу ставились на мониторинг, и как только на них появлялось наполнение, ресурсы автоматически направлялись на блокировку.

На протяжении 10 дней аналитики CYBERDEF выявляли и блокировали ежедневно порядка 200 доменов. По мере того, как все ресурсы стабильно и быстро удалялись, динамика начала меняться. Фишинговая кампания перестала масштабироваться, а потом вовсе сошла на нет.

Однако, злоумышленники не отказались от самой схемы, они стали использовать тот же шаблон фишинга, но уже без бренда клиента. Фактически они адаптировали шаблон под другой банк. Когда схема перестала приносить должный результат, злоумышленники не стали прикладывать больше усилий, они перераспределили ресурсы туда, где сопротивления меньше.

Узнайте о работе DRP больше. Навигатор статей по ключевым темам

Заключение

В некоторых компаниях защита от внешних цифровых угроз и фишинга до сих пор воспринимается как неизбежная статья расходов, а DRP — как вспомогательный инструмент мониторинга, а не фактор, влияющий на бизнес-показатели. Однако на практике DRP напрямую связан с выручкой.

Каждая успешная фишинговая атака — это не только инцидент безопасности, но и прямые финансовые потери: пользователь теряет доступ к аккаунту, происходят несанкционированные операции, снижается доверие к компании. Экономика DRP строится вокруг времени: чем дольше живёт фишинговый ресурс, тем больше пользователей он затрагивает. Любой незакрытый вовремя сайт становится точкой снижения выручки.

Фишинг воздействует не только на текущих клиентов, но и на потенциальных. Бренд в этом контексте — это не абстракция, а актив, напрямую влияющий на финансовые показатели. Массовые атаки формируют негативный информационный фон, увеличивают нагрузку на поддержку и подрывают доверие со стороны пользователей и партнёров. Проактивный подход позволяет ограничить масштаб инцидента, не допустить его выхода в публичное поле и сохранить репутацию.

Таким образом, DRP — это не про фиксацию угроз в отчётах и не про формальное соответствие требованиям, а про инструмент контроля над тем, сколько денег компания теряет или сохраняет в условиях постоянных атак. Компании, которые используют DRP проактивно, не просто снижают риски — они напрямую влияют на свою выручку.

Каждая успешная фишинговая атака — это не только инцидент безопасности, но и прямые финансовые потери: пользователь теряет доступ к аккаунту, происходят несанкционированные операции, снижается доверие к компании. Экономика DRP строится вокруг времени: чем дольше живёт фишинговый ресурс, тем больше пользователей он затрагивает. Любой незакрытый вовремя сайт становится точкой снижения выручки.

Фишинг воздействует не только на текущих клиентов, но и на потенциальных. Бренд в этом контексте — это не абстракция, а актив, напрямую влияющий на финансовые показатели. Массовые атаки формируют негативный информационный фон, увеличивают нагрузку на поддержку и подрывают доверие со стороны пользователей и партнёров. Проактивный подход позволяет ограничить масштаб инцидента, не допустить его выхода в публичное поле и сохранить репутацию.

Таким образом, DRP — это не про фиксацию угроз в отчётах и не про формальное соответствие требованиям, а про инструмент контроля над тем, сколько денег компания теряет или сохраняет в условиях постоянных атак. Компании, которые используют DRP проактивно, не просто снижают риски — они напрямую влияют на свою выручку.

Оставьте заявку на демонстрацию возможностей CYBERDEF и получите бесплатное пилотное тестирование >>>